Fail2ban là gì? Vì sao cần dùng?

Trong quá trình vận hành VPS hoặc máy chủ Linux, việc bị tấn công brute-force (đoán mật khẩu) là điều gần như chắc chắn xảy ra, đặc biệt với các dịch vụ như SSH, FTP hay web server.

Fail2ban là một công cụ bảo mật mã nguồn mở giúp:

- Giám sát log hệ thống

- Phát hiện các hành vi đăng nhập sai nhiều lần

- Tự động chặn IP bằng firewall (iptables hoặc nftables)

⇒ Nói đơn giản: Fail2ban giống như một “bảo vệ thông minh” cho server, giúp giảm thiểu rủi ro bị xâm nhập.

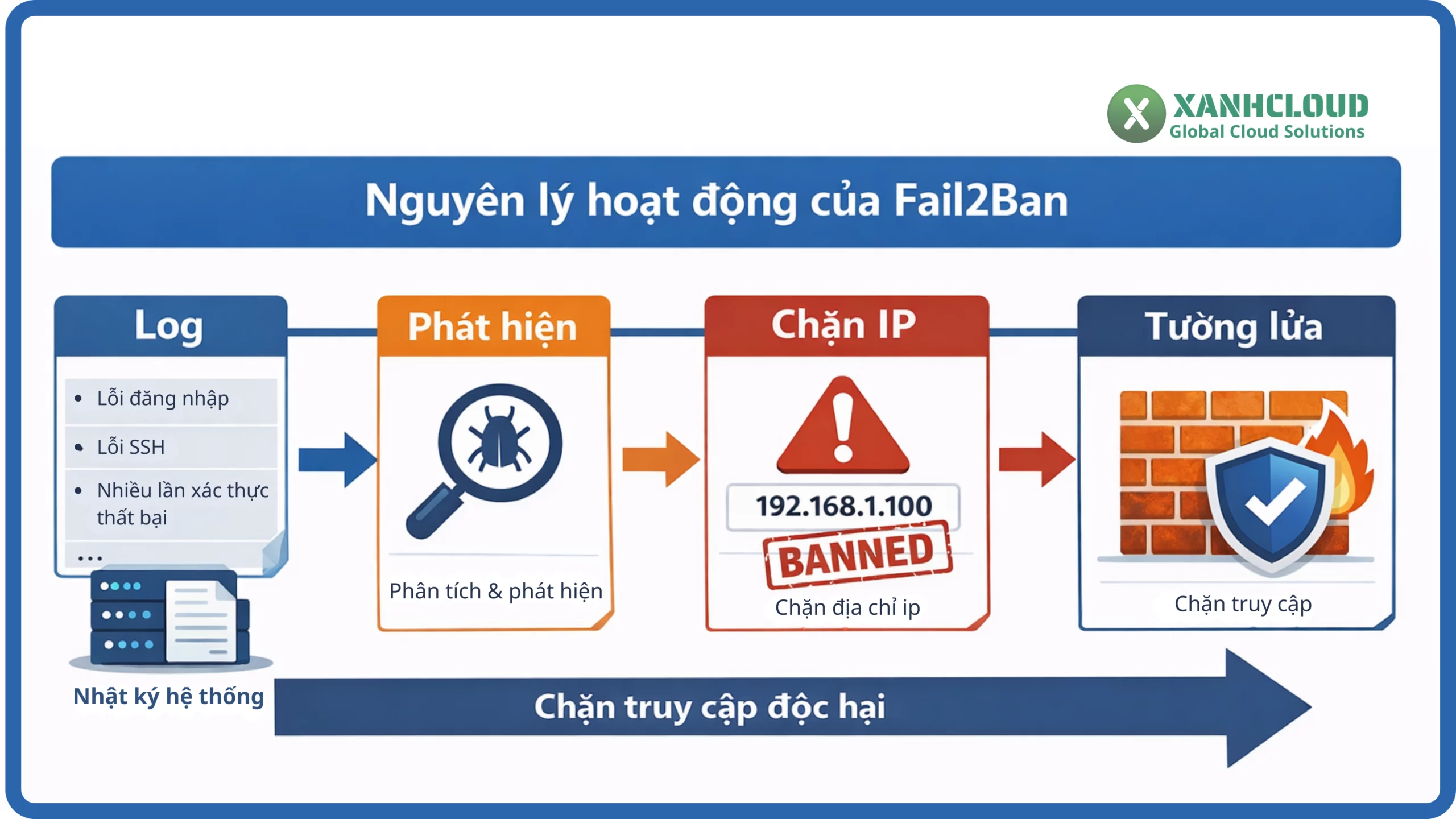

Fail2ban hoạt động như thế nào?

Fail2ban sẽ:

- Đọc log từ các dịch vụ (SSH, Nginx, Apache…)

- Phát hiện hành vi bất thường (ví dụ: đăng nhập sai 5 lần)

- Áp dụng rule firewall để block IP trong một khoảng thời gian

Lợi ích khi sử dụng Fail2ban trên VPS

- Tăng cường bảo mật ngay lập tức

- Giảm thiểu tấn công brute-force

- Hoạt động tự động, không cần giám sát liên tục

- Dễ cấu hình và tùy chỉnh

⇒ Đặc biệt quan trọng nếu bạn đang sử dụng VPS tại XanhCloud hoặc bất kỳ hệ thống cloud nào.

Hướng dẫn cài đặt Fail2ban trên Linux

-

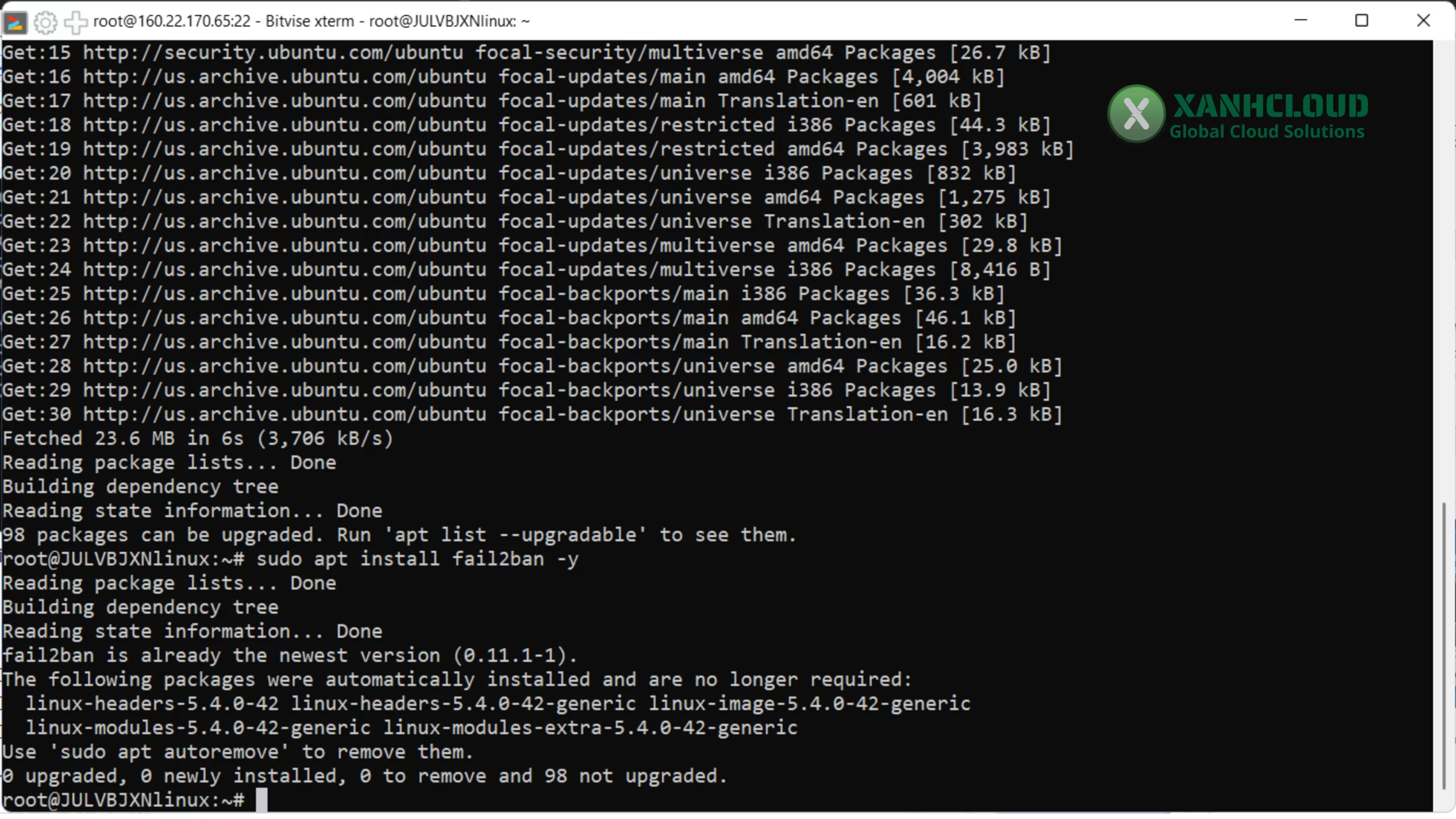

Cài đặt trên Ubuntu / Debian

sudo apt update sudo apt install fail2ban -y

-

Cài đặt trên CentOS / AlmaLinux / Rocky Linux

sudo yum install epel-release -y sudo yum install fail2ban -y

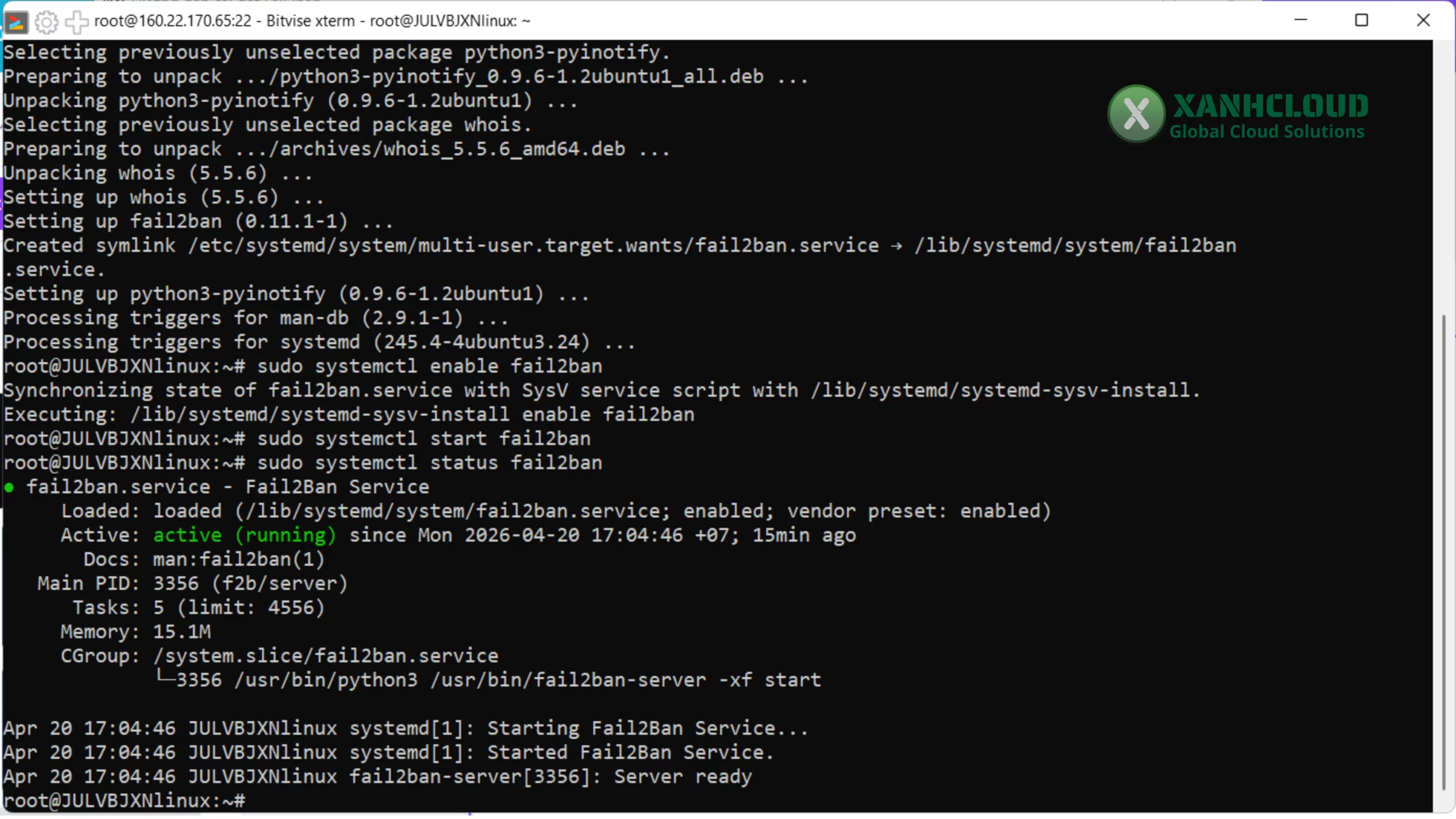

Khởi động và kiểm tra trạng thái

sudo systemctl enable fail2ban sudo systemctl start fail2ban sudo systemctl status fail2ban

⇒ Nếu thấy trạng thái active (running) là thành công.

Cấu hình Fail2ban cơ bản

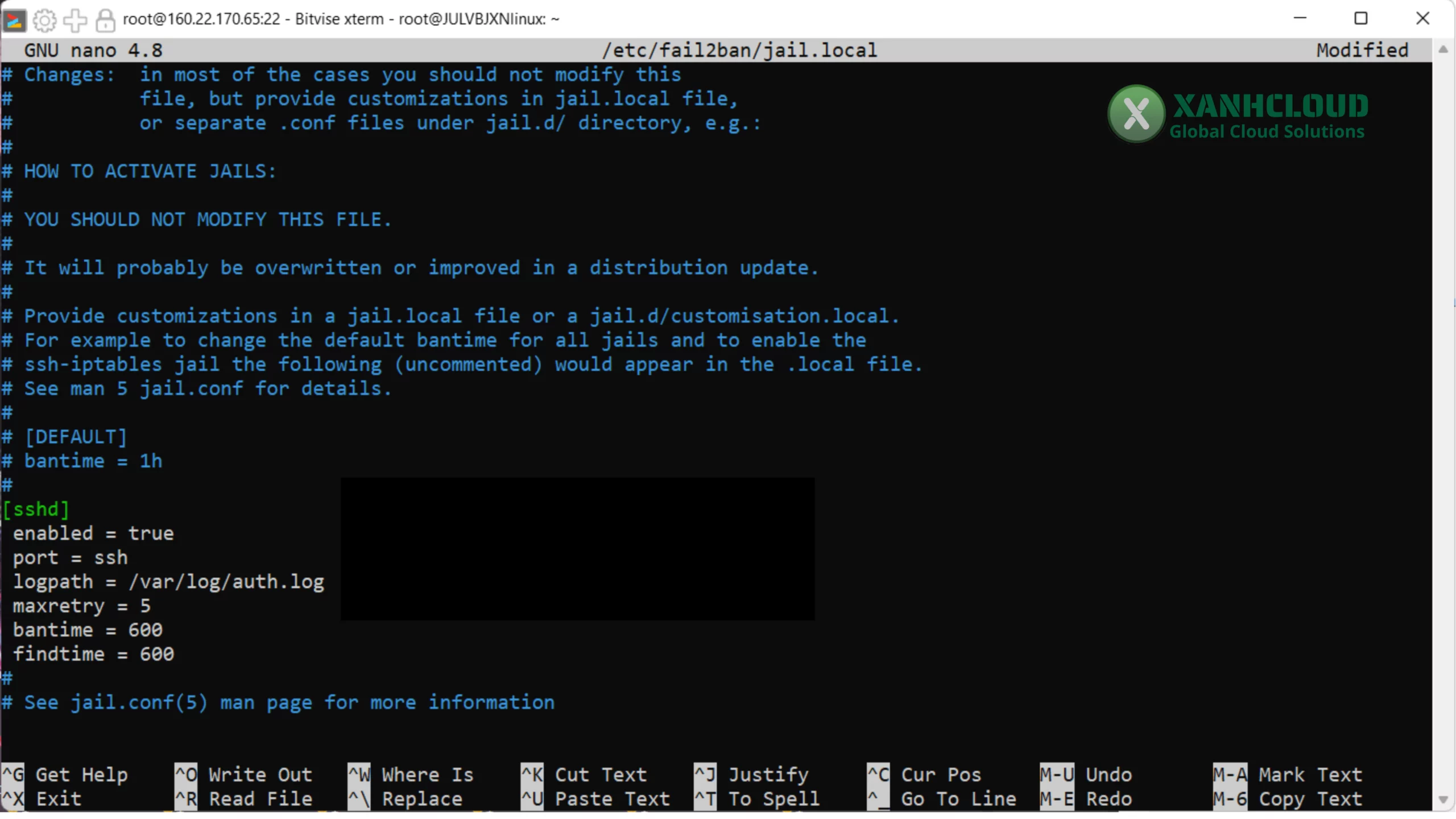

- Tạo file cấu hình riêng (không sửa file gốc)

sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local

- Cấu hình bảo vệ SSH

Mở file:

sudo nano /etc/fail2ban/jail.local

Tìm và chỉnh sửa:

[sshd] enabled = true port = ssh logpath = /var/log/auth.log maxretry = 5 bantime = 600 findtime = 600

Giải thích:

- maxretry: số lần thử sai

- bantime: thời gian block (giây)

- findtime: khoảng thời gian tính retry

Restart để áp dụng cấu hình

sudo systemctl restart fail2ban

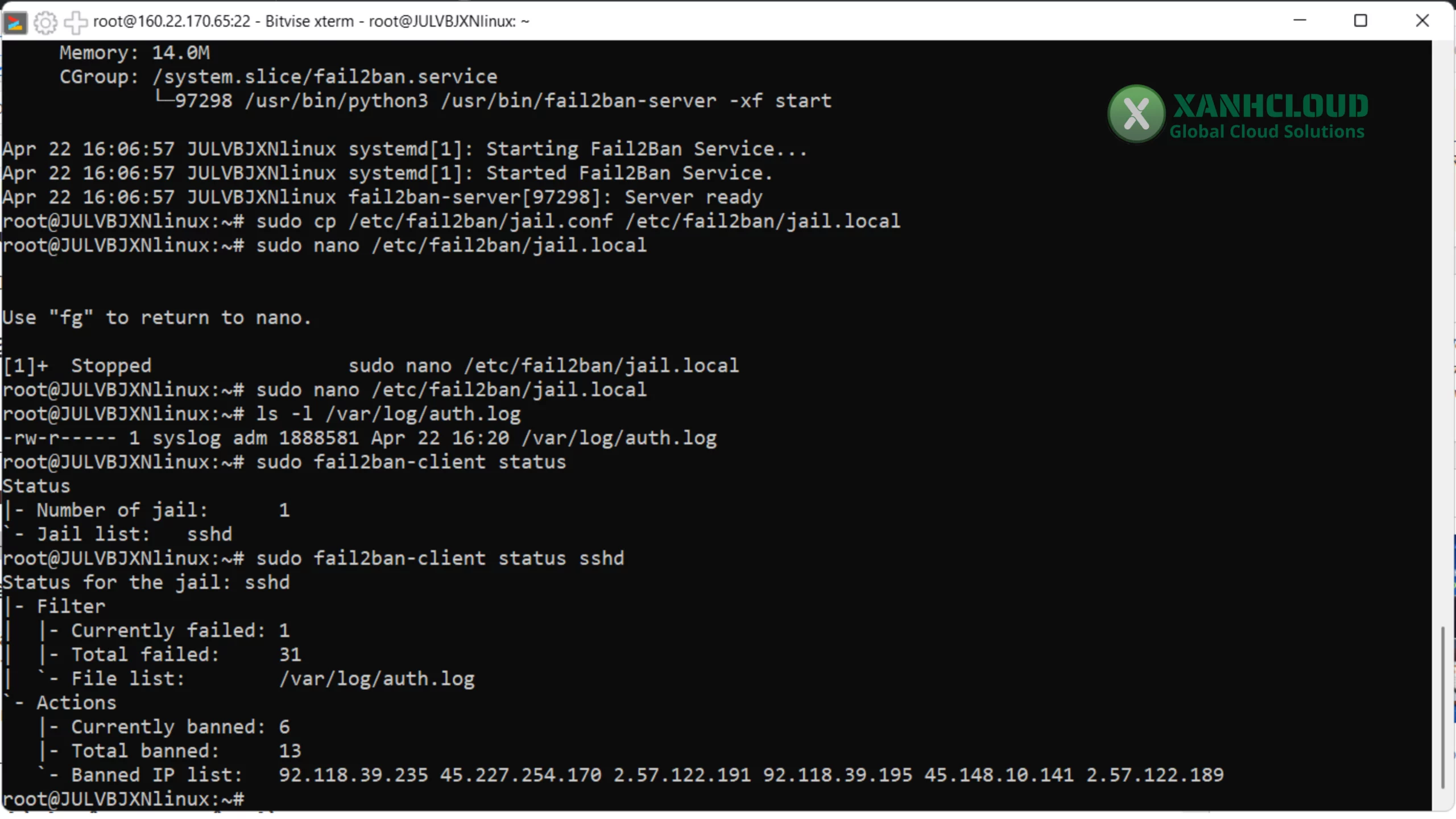

Kiểm tra trạng thái và IP bị chặn

Xem danh sách jail đang hoạt động:

sudo fail2ban-client status

Xem chi tiết SSH:

sudo fail2ban-client status sshd

Unban (mở chặn) IP khi cần

sudo fail2ban-client set sshd unbanip 1.2.3.4

Một số cấu hình nâng cao nên dùng

- Whitelist IP (tránh bị khóa chính mình)

ignoreip = 127.0.0.1/8 YOUR_IP

- Tăng thời gian ban

bantime = 3600

- Bảo vệ thêm Nginx / Apache

[nginx-http-auth] enabled = true [apache-auth] enabled = true

Những lỗi thường gặp khi dùng

- Fail2ban không hoạt động

- Nguyên nhân: sai đường dẫn log

- Cách xử lý: kiểm tra logpath

- Không chặn được IP

- Do firewall chưa bật hoặc dùng nftables

- Tự khóa chính mình

- Chưa whitelist IP

Khi nào nên sử dụng Fail2ban?

- Khi bạn sử dụng VPS Linux (Ubuntu, CentOS…)

- Khi mở port SSH ra internet

- Khi chạy website hoặc dịch vụ public

Kết luận

Trong bối cảnh các cuộc tấn công tự động vào máy chủ ngày càng phổ biến, việc chủ động triển khai một lớp bảo mật như không còn là lựa chọn “nên có”, mà gần như là yếu tố bắt buộc đối với bất kỳ hệ thống Linux nào hoạt động trên internet. Chỉ với vài bước cài đặt đơn giản, đã giúp bạn xây dựng một cơ chế phòng thủ thông minh: tự động phát hiện, phản ứng và chặn các hành vi đáng ngờ mà không cần can thiệp thủ công liên tục.

Điểm mạnh của không nằm ở sự phức tạp, mà ở khả năng kết hợp hiệu quả giữa đơn giản và sức mạnh. Bạn có thể dễ dàng tùy chỉnh để bảo vệ nhiều dịch vụ khác nhau như SSH, web server, mail server… đồng thời kiểm soát chặt chẽ các tham số như thời gian ban, số lần thử sai hay danh sách whitelist. Điều này giúp hệ thống vừa an toàn hơn, vừa linh hoạt theo nhu cầu thực tế.

Tuy nhiên, cũng cần nhìn nhận rõ rằng Fail2ban không phải là “lá chắn toàn năng”. Để đạt hiệu quả bảo mật tối đa, bạn nên kết hợp thêm các giải pháp khác như:

- Đổi port SSH mặc định

- Sử dụng xác thực bằng SSH key

- Cấu hình firewall chặt chẽ

- Cập nhật hệ thống thường xuyên

Khi được triển khai đúng cách, Fail2ban sẽ trở thành một phần quan trọng trong chiến lược bảo mật tổng thể, giúp giảm thiểu rủi ro và tăng độ ổn định cho hệ thống.

⇒ Nếu bạn đang vận hành website, hệ thống dịch vụ hoặc dự án cá nhân trên VPS, đây là thời điểm phù hợp để triển khai ngay từ đầu. Một môi trường máy chủ được bảo vệ tốt không chỉ giúp bạn yên tâm vận hành, mà còn tạo nền tảng vững chắc cho việc mở rộng trong tương lai. Và nếu bạn cần một hạ tầng ổn định để triển khai, các gói VPS hiệu năng cao tại XanhCloud sẽ là lựa chọn đáng cân nhắc, giúp bạn kết hợp giữa hiệu suất – bảo mật – chi phí tối ưu một cách hiệu quả.

🌐 Thông tin liên hệ & hỗ trợ kỹ thuật:

💬 Tele: @xanhcloud

🌍 Website: xanhcloud.com

📘 Fanpage: facebook.com/xanhcloud

📞 Hotline/Zalo: 0889 192 666